| メタデータ | エンティティ ID | Assertion Consumer Service (ACS) | ACS バインディング | NameID フォーマット |

|---|---|---|---|---|

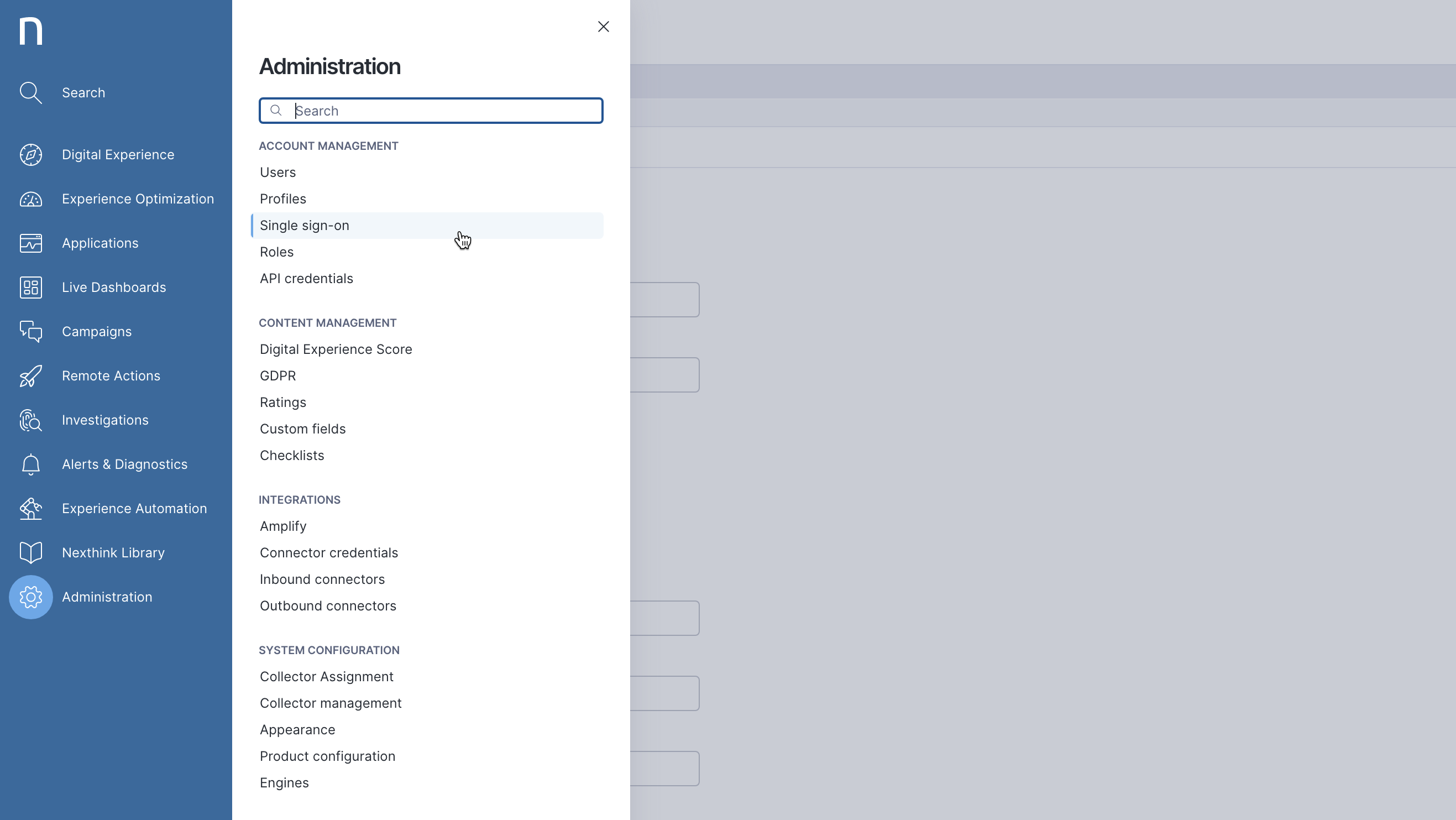

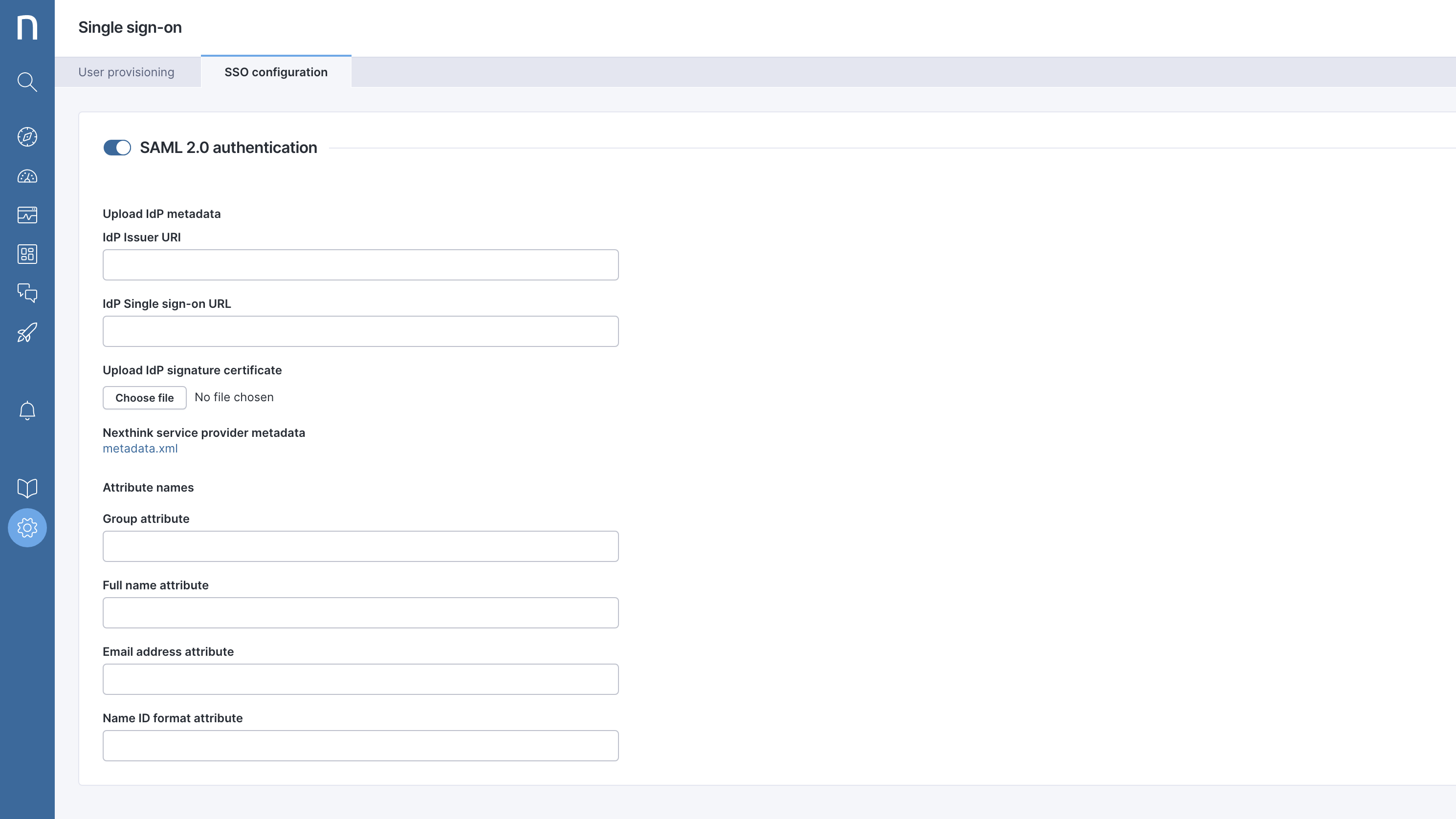

Nexthink 管理者として、**シングルサインオン**設定ページに移動して **SSO 設定**タブを選択してください。 **SAML 2.0 認証**スイッチをトグルし、未有効化の場合は有効化します。 Nexthink の | metadata.xml ファイルを参照してください。 | metadata.xml ファイルを参照してください。 | metadata.xml ファイルを参照してください。 | urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress |